2월 중순 에이서를 시작으로 3월 말 에이서, 4월 초 MSI 등 PC 관련 주요 글로벌 기업 대상으로 내부 제품 정보와 고객 정보 등을 노린 해킹 공격이 이어지고 있다.

해킹 피해를 입은 기업들은 제품 관련 내부 문서와 바이오스(BIOS), 펌웨어 등 데이터를 도둑맞고 몸값을 요구받았다. 그러나 이름이나 주소, 전화번호나 이메일 주소 등 고객 정보 유출까지는 이어지지 않은 것으로 보인다.

단 이렇게 유출된 바이오스나 펌웨어의 취약점을 바탕으로 제조사 업데이트를 가장한 악성코드가 뿌려질 가능성은 여전히 남아 있다. 이 경우 운영체제나 보안 소프트웨어로 미리 대처할 수 없어 큰 피해가 우려된다.

■ 에이서, 제품 수리용 파일 160GB 도난

데스크톱PC와 노트북, 모니터 등을 생산하는 대만 PC 제조사 에이서는 3월 초 "2월 중순 공격자가 침입해 약 160GB 가량의 데이터를 훔쳐갔고 이 데이터에 대한 몸값으로 암호화폐 '모네로'(Monero, XMR)를 요구했다"고 밝혔다.

에이서에 따르면 공격받은 서버에는 제품 수리를 담당하는 직원들이 참조할 수 있는 휴대전화, 태블릿, 노트북 등 제품 관련 문서와 바이오스 이미지, 롬 파일, 운영체제 설치를 위한 ISO 이미지 파일과 제품 키 등이 저장되어 있었다.

에이서는 "현재까지 공격받은 서버에 고객 정보가 저장되어 있었다는 증거는 없다"고 설명했다.

■ 웨스턴디지털도 네트워크 공격 피해

HDD(하드디스크 드라이브)·SSD 등 저장장치(스토리지) 제조사인 웨스턴디지털도 해킹 피해를 입었다.

웨스턴디지털은 "지난 3월 26일 네트워크 보안 문제로 허가받지 않은 제3자가 사내 시스템에 접속한 것을 확인하고 외부 보안업체와 포렌식 전문가의 도움을 받아 조사중"이라고 밝힌 바 있다.

이 사건 여파로 웨스턴디지털이 생산하는 NAS(네트워크 저장장치)인 마이클라우드, 마이클라우드 홈, 마이클라우드 홈 듀오 등 서비스에도 차질이 생겼다.

외부 네트워크와 가정·기업 내 NAS를 연결해 주는 클라우드 서비스는 지난 2일부터 가동을 멈췄다. 현재는 마이클라우드 제품을 설치한 환경 안에서만 파일을 주고 받을 수 있다.

■ MSI, 사내 정보·제품 정보 등 1.5TB 도둑맞아

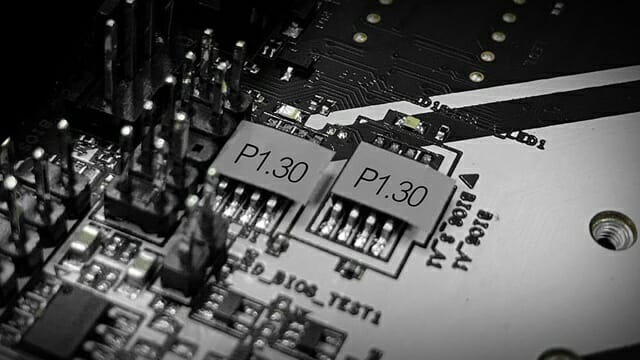

PC 메인보드와 그래픽카드, 메인보드와 노트북, 모니터 등을 생산하는 대만 PC 제조사 MSI(마이크로스타 인터내셔널)도 데이터를 탈취해 몸값을 노리는 해커 집단 '머니 메시지'의 공격을 받았다.

6일 보안매체 블리핑컴퓨터는 "MSI 본사 네트워크에 침입한 공격자가 전사적자원관리(ERP) 데이터베이스, 소프트웨어 소스코드, 문서 파일, 암호화 키와 각종 바이오스(BIOS), 펌웨어 등 1.5TB 상당 데이터를 빼낸 다음 몸값을 요구하고 있다"고 설명했다.

'머니 메시지'가 MSI에 요구한 몸값은 400만 달러(약 52억 8천500만원)다. MSI가 이들의 요구에 응했는지는 밝혀지지 않았다.

MSI는 7일 대만증권거래소(TWSE) 공시와 보도자료를 통해 "일부 내부 시스템이 공격받았으며 이를 인지한 후 IT 부서에서 방어·복구 절차를 수행중이며 관련 내용을 신고했다"고 밝혔다. 이어 "사업 수행에 지장은 발생하지 않고 있는 상황"이라고 설명했다.

■ 제조사 가장한 바이오스·펌웨어 업데이트 유포 우려

이들 제조사가 현재까지 도둑맞은 데이터는 모두 제품 개발이나 수리에 필요한 데이터나 펌웨어 등이며 고객 정보와는 무관한 것으로 보인다. 적어도 현 시점에서 이름이나 주소, 전화번호나 이메일 주소, 신용카드 등 개인정보 유출 가능성은 극히 낮다.

그러나 개인정보 유출보다 더 큰 문제는 바로 유출된 데이터를 악용한 제로데이(0-Day) 공격이다. 이들 자료를 분석해 취약점을 찾아낸 다음 제조사를 가장해 악성코드를 배포하는 사례도 충분히 일어날 수 있다.

관련기사

- 대만 에이서, 서버 해킹으로 데이터 유출2023.03.08

- 웨스턴디지털 "무허가 제3자 사내 네트워크 침입"2023.04.04

- [백기자의 e知톡] 일본의 한국 ‘라인’ 침탈...사실과 오해2024.05.11

- 통신사, AI사업 탄력 받았다…데이터센터 급성장 예고2024.05.10

이 경우 보안 업체나 운영체제 제조사가 취약점을 미처 파악하기 전에 공격이 일어나기 때문에 더 많은 사람들에게 피해를 입힐 수 있다.

따라서 PC 작동에 중요한 영향을 미치는 각종 드라이버나 펌웨어 등 소프트웨어는 반드시 제조사가 직접 제공하는 것만 받아야 한다. MSI 역시 "펌웨어나 바이오스 업데이트는 반드시 MSI 공식 웹사이트에서 다운로드하라"고 당부했다.