(동향) 숨기려는 자’와 ‘찾으려는 자’의 피말리는 승부수... 포렌식 vs. 안티포렌식

페이지 정보

작성자 cfpa 댓글 0건 조회 1,347회 작성일 23-03-17 08:10본문

출처 : https://www.boannews.com/media/view.asp?idx=114885&page=1&kind=5

갈수록 증가하는 사이버범죄와 고도화되는 수법... 핵심 증거 찾는 ‘만능 키’

동국대 윤봉한 사이버포렌식학과 교수 “우리나라 안티포렌식 기술 심각한 문제로 대두”

경찰청 정현희 사이버수사국 경감 “사이버범죄 수사기법, 해외보다 앞서 나가고 있어”

[보안뉴스 김영명 기자] 디지털 포렌식(Digital Forensics)은 디지털 증거물을 수사에 활용하고, 디지털 증거물의 증거 능력을 향상시키기 위한 과학 수사기법을 총칭하는 용어다. IT 기술의 발전으로 디지털 영상은 일상에서 널리 활용되고 있으며, 다양한 수사기법에서 영상 증거물이 결정적인 사건 해결의 실마리를 제공하며 그 중요성이 증대되고 있다.

[이미지=utoimage]

디지털 포렌식은 디지털 자료를 복원하거나 조사하는 과학수사 또는 법의학을 통칭해 말한다. 스마트폰과 스마트패드 등 다양한 디지털 기기의 출시와 함께 고해상도 이미지나 동영상을 촬영할 수 있는 모든 기기와 장비에 대한 조사를 포함하는 것으로 범위가 확장됐다.

포렌식이란 수사의 핵심 증거를 찾기 위한 수사 방법이다. 영국 옥스퍼드(Oxford) 대학 출판부에서 출간하는 옥스퍼드 영어사전에서는 포렌식을 ‘범죄조사에 적용하는 과학적 방법과 기술’이라고 정의하고 있기도 하다. 특히, 사이버범죄가 기승을 부리는 현 시대에 포렌식 기술은 중요한 수사기법 중 하나로 주목받고 있다.

안티포렌식, 빠른 기술 발전에 심각한 문제로 대두

그렇다면 포렌식 수사를 방해하는 안티포렌식은 무엇을 뜻하는 걸까. 동국대 국제정보보호대학원 윤봉한 사이버포렌식학과 교수는 포렌식에 대해 다음과 같이 설명한다.

“안티포렌식이란 디지털 정보를 분석하지 못하도록 삭제하는 기술로, 기업 내규를 위반한 사람들이 죄를 감추기 위해 데이터를 조작하거나 위장하는 등의 원 데이터 파괴, 뛰어난 암호 공격으로도 풀 수 없는 특별한 암호 알고리즘을 사용하는 데이터 암호화, 확장자명을 바꾸거나 스와핑하고, 한글 파일을 이미지 파일로 또는 텍스트 파일을 동영상 파일로 바꾸는 등의 데이터 은닉이 있습니다. 또한, 글자 배열을 섞거나 글자 사이에 다른 부호를 첨부한다든가 등의 방식을 통해 데이터를 읽지 못하게 하는 난독화 방법, 사법 권한이 미치지 않는 해외 서버에 데이터를 저장하고 다크사이트나 다크웹 등을 이용하는 데이터 피난도 안티포렌식 방법의 하나입니다.”

특히, 윤봉한 교수는 우리나라에서 안티포렌식 기술은 빠르게 발전하면서 수사기관의 수사 진척에 어려움을 주는 등 심각한 문제로 대두되고 있다고 우려했다. 경찰에서 통용되는 안티포렌식 기법으로는 △데이터 파괴(Destruction) △데이터 암호화(Encryption) △데이터 은닉(Hiding) △데이터 조작(Manipulation) △풋프린트 최소화(Minimizing the Footprint) △분석 시간 증가(Reducing analyzability) 등이 있다.

안티-안티포렌식, 아직 기술적 진보 필요한 단계

안티포렌식을 뚫을 수 있는 기술로 일컬어지는 ‘안티-안티포렌식(Anti-Anti Forensics Techniques)’ 기법은 수사 분야에서는 널러 통용되고 있다. 안티-안티포렌식은 크게 데이터 복구, 패스워드 크랙, 은닉 데이터 탐지 등으로 구분할 수 있다.

먼저, ‘데이터 복구’는 물리적인 복구와 논리적인 복구로 구분할 수 있으며, 저장매체를 완전히 삭제하거나 파쇄하지 않는다면 복구 기법을 통해 복구가 가능하다. ‘패스워드 크랙’은 암호 알고리즘에 사용된 키를 찾는 기법이다. 또한, ‘은닉 데이터 탐지’는 영상, 색상, 통계, 포맷 등의 분석을 이용해 스테가노그래피가 적용된 데이터를 탐지해 내거나 은닉에 사용될 수 있는 영역을 검사하면서 안티포렌식을 넘어서는 방법이다.

안티-안티포렌식에 대해 윤봉한 교수는 “이 기술은 ‘안티포렌식에 대응하는 기술’로 통용되고는 있지만, 아직 학문적으로 완벽하게 정립되지는 않은 기술”이라고 말했다. 윤 교수는 “암호화, 데이터 난독화와 데이터 피난 등 다양한 안티포렌식 기술을 넘어서기 위해서는 기술적 진보가 이뤄져야 하지만 아직 우리나라 기술로는 극복하기 어려운 게 대부분”이라며 “영상이나 오디오 파일에 비밀 메시지를 감춰 정보 존재 자체를 숨기는 스테가노그래피 기법을 사용하거나 다크웹으로 숨기게 되면 수많은 기술적 기법, 사회공학적 기법으로도 접근하기 힘들다”고 설명했다.

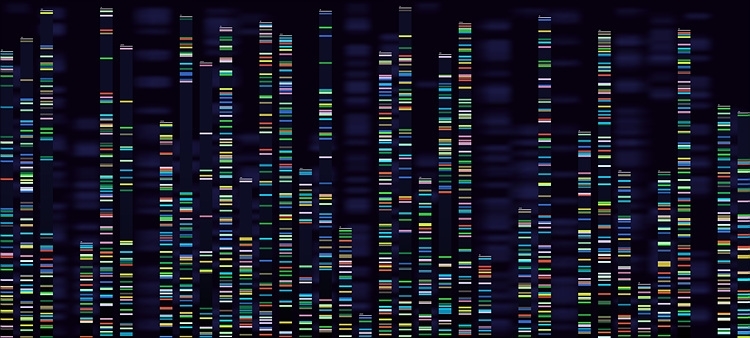

▲2020년 경찰청이 발표한 유형별 디지털 증거분석 현황[자료=경찰청]

디지털 포렌식, 운영체제에 따라 달라지는 규칙 발견이 중요해

‘디지털 포렌식’과 관련해 실제 현장에서 포렌식을 담당하고 있는 수사관의 이야기도 들을 수 있었다. 경찰청 사이버수사국 디지털포렌식센터 디지털증거분석계 소속인 정현희 경감은 “포렌식 과정을 통해 해당 증거물을 분석하게 되면 로그(log)를 확인할 수 있게 된다”며 “삭제된 파일을 복원하고, 복원된 파일을 수사관에게 넘기면 수사관은 해당 파일에서 범죄를 입증할 만한 자료를 선별, 증거물로 채택해 해당 행위자를 기소하게 된다”고 말했다.

경찰청 디지털포렌식센터에서 포렌식을 하게 되는 대상은 일반적으로 컴퓨터나 스마트폰과 같은 기기들은 물론 악성코드, IoT 기기 등도 포렌식 대상 범위에 포함된다. 이밖에 영상 파일도 포렌식 대상이 될 수 있다. 기본적으로 CCTV 또는 차량 블랙박스 영상, 그리고 컴퓨터 또는 스마트폰에 들어간 영상도 모두 포함된다.

정현희 경감은 “스마트폰에서는 크게 안드로이드와 iOS 등 두 개의 운영체제로 구분할 수 있고, 컴퓨터 운영체제도 마이크로소프트 윈도와 맥OS 등으로 나눌 수 있다”며 “운영체제가 다르면 영상이 저장되는 구조가 달라지고, 스마트폰에서도 어떠한 애플리케이션을 통해 사진이나 동영상을 보정하느냐에 따라 분석하는 패턴이 달라질 수 있기 때문에 그 규칙을 찾아내는 것이 디지털 포렌식의 핵심”이라고 강조했다.

포렌식을 한다고 해서 모든 파일을 다 복원할 수 있는 것도 아니다. 포렌식은 파괴된 데이터를 복원하는 것이 기본 목적이지만, ‘완전삭제’라고 불리는 아예 데이터를 덮어씌우는 행위는 현재 기술로는 절대 복원이 불가능하다고 설명했다.

마지막으로 정 경감은 “사이버범죄는 스마트폰의 발달에 따라 그 수법이 더욱 고도화되고 있다”면서도 “우리나라는 IT 기술강국으로 사이버범죄 수사기법은 해외보다 앞서 나가고 있다”고 말했다. 이어 “암호라는 것은 특정한 알고리즘을 활용하는 것이기 때문에 단순 비교를 하기는 힘들고, 수사를 맡은 책임자와 수사관의 능력에 따라 결과가 다르게 나타난다”고 말했다. 또한, “애플의 아이폰과 달리 안드로이드는 우리나라 삼성의 갤럭시가 주요 기반이 되고 있는 만큼, 서로 다른 수사기법을 공유하고 고도화하기 위해 해외의 다양한 수사기관과 함께 정기적인 세미나를 진행하며 새로운 수사기법을 공유하고 있다”고 말했다.

[김영명 기자(boan@boannews.com)]